SOAR (التنسيق الأمني والأتمتة والاستجابة)

ما هو SOAR؟

تنسيق الأمان ، والأتمتة والاستجابة ، أو SOAR ، عبارة عن مجموعة من البرامج المتوافقة التي تمكّن المؤسسة من جمع البيانات حول التهديدات الأمنية والاستجابة للأحداث الأمنية بمساعدة بشرية قليلة أو بدون مساعدة. الهدف من استخدام منصة SOAR هو تحسين كفاءة عمليات الأمن المادي والرقمي.

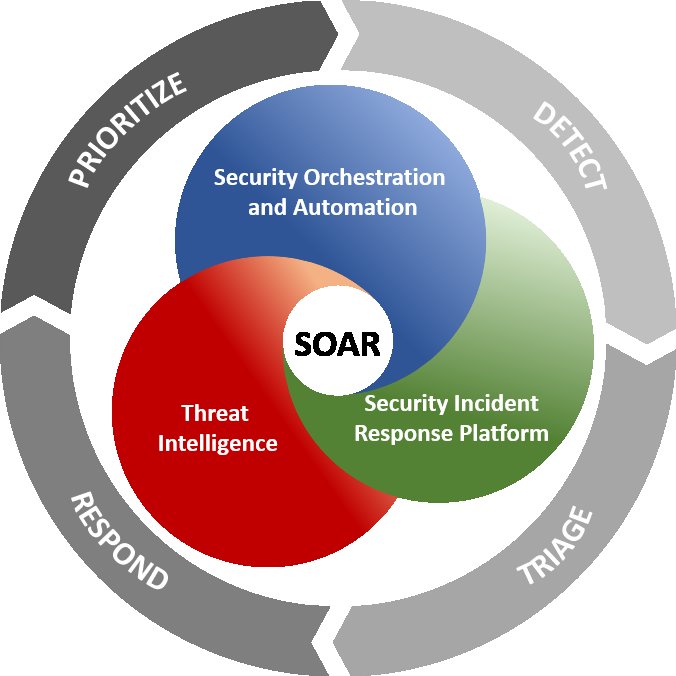

تحتوي منصات SOAR على ثلاثة مكونات رئيسية: تنسيق الأمان ، وأتمتة الأمان والاستجابة الأمنية.

تنسيق الأمن

يربط تنسيق الأمان الأدوات الداخلية والخارجية المتباينة ويدمجها عبر واجهات برمجة التطبيقات المدمجة أو المخصصة. قد تشتمل الأنظمة المتصلة على ماسحات للثغرات الأمنية ، ومنتجات حماية نقطة النهاية ، وتحليلات سلوك المستخدم والكيان ، وجدران الحماية ، وأنظمة كشف التسلل ومنع التطفل ( IDSes / IPSes ) ، وأنظمة معلومات الأمان وإدارة الأحداث ( SIEM ) ، وبرامج أمان نقطة النهاية ، وموجزات استخبارات التهديدات الخارجية و مصادر الطرف الثالث الأخرى.

كلما تم جمع المزيد من البيانات من خلال هذه المصادر ، كانت فرصة اكتشاف التهديدات أفضل ، إلى جانب تجميع سياق أكثر اكتمالاً وتحسين التعاون. ومع ذلك ، فإن المفاضلات هي المزيد من التنبيهات والمزيد من البيانات لاستيعابها وتحليلها. عندما يقوم تنسيق الأمان بجمع البيانات ودمجها لبدء وظائف الاستجابة ، تتخذ أتمتة الأمان الإجراءات.

أتمتة الأمن

تعمل أتمتة الأمان ، التي تغذيها البيانات والتنبيهات التي تم جمعها من تنسيق الأمان ، على استيعاب البيانات وتحليلها وإنشاء عمليات متكررة ومؤتمتة لتحل محل العمليات اليدوية. المهام التي كان يؤديها المحللون سابقًا ، مثل فحص الثغرات الأمنية وتحليل السجل والتحقق من التذاكر وإمكانيات التدقيق ، يمكن توحيدها وتنفيذها تلقائيًا بواسطة منصات SOAR. باستخدام الذكاء الاصطناعي (AI) والتعلم الآلي لفك وتكييف الرؤى من المحللين ، يمكن لأتمتة SOAR تحديد أولويات التهديدات وتقديم التوصيات وأتمتة الاستجابات المستقبلية. بالتناوب ، يمكن للأتمتة رفع مستوى التهديدات إذا كان التدخل البشري مطلوباً

تعد كتيبات التشغيل ضرورية لنجاح SOAR. كتيبات اللعب التي تم إنشاؤها مسبقًا أو المخصصة هي إجراءات آلية محددة مسبقًا. يمكن توصيل دفاتر ألعاب SOAR المتعددة لإكمال الإجراءات المعقدة. على سبيل المثال ، إذا تم العثور على عنوان URL ضار في بريد إلكتروني للموظف وتم التعرف عليه أثناء الفحص ، فيمكن إنشاء دليل يحظر البريد الإلكتروني ، وينبه الموظف بمحاولة التصيد المحتملة ويحظر عنوان IP الخاص بالمرسل. يمكن أن تؤدي أدوات SOAR أيضًا إلى إجراءات متابعة التحقيق من قبل فرق الأمن ، إذا لزم الأمر. فيما يتعلق بمثال التصيد الاحتيالي ، يمكن أن تشمل المتابعة البحث في صناديق البريد الوارد للموظفين الآخرين عن رسائل بريد إلكتروني مماثلة وحظرهم وعناوين IP الخاصة بهم ، إذا تم العثور عليها.

استجابة أمنية

تقدم الاستجابة الأمنية وجهة نظر واحدة للمحللين في التخطيط والإدارة والمراقبة والإبلاغ عن الإجراءات التي يتم تنفيذها بعد اكتشاف تهديد. يتيح هذا العرض الفردي إمكانية التعاون ومشاركة معلومات التهديدات عبر فرق الأمن والشبكات والأنظمة. ويشمل أيضًا أنشطة الاستجابة بعد الحادث ، مثل إدارة الحالة وإعداد التقارير.

فوائد SOAR

توفر منصات SOAR العديد من الفوائد لفرق عمليات أمان المؤسسات ( SecOps ) ، بما في ذلك ما يلي:

أوقات أسرع لاكتشاف الحوادث ورد الفعل. يتزايد حجم وسرعة التهديدات والأحداث الأمنية باستمرار. يمكن لسياق بيانات SOAR المحسّن ، جنبًا إلى جنب مع الأتمتة ، تقليل متوسط الوقت للكشف ، أو MTTD ، وتسريع متوسط وقت الاستجابة ، أو MTTR. من خلال اكتشاف التهديدات والاستجابة لها بسرعة أكبر - من خلال كتيبات اللعب الآلية ، عند توفرها - يمكن تقليل آثارها.

سياق تهديد أفضل. من خلال دمج المزيد من البيانات من مجموعة واسعة من الأدوات والأنظمة ، يمكن لمنصات SOAR تقديم المزيد من السياق والتحليل الأفضل ومعلومات التهديد المحدثة.

إدارة مبسطة. تقوم منصات SOAR بدمج لوحات معلومات أنظمة الأمان المختلفة في واجهة واحدة. وهذا يساعد SecOps والفرق الأخرى من خلال مركزية معالجة المعلومات والبيانات وتبسيط الإدارة وتوفير الوقت.

قابلية التوسع. يمكن أن يؤدي توسيع نطاق العمليات اليدوية التي تستغرق وقتًا طويلاً إلى استنزاف الموظفين بل ومن المستحيل مواكبة ذلك مع زيادة حجم الأحداث الأمنية. يمكن أن تلبي عمليات تنسيق SOAR والأتمتة وسير العمل متطلبات قابلية التوسع بسهولة أكبر.

عزز إنتاجية المحلل. تعمل أتمتة التهديدات ذات المستوى المنخفض على زيادة مسؤوليات فرق عمليات الأمن ومركز العمليات الأمنية ، مما يمكّنهم من تحديد أولويات المهام بشكل أكثر فعالية والاستجابة للتهديدات التي تتطلب تدخلًا بشريًا بشكل أسرع.

عمليات مبسطة. تمكّن الإجراءات وكتيبات التشغيل الموحدة التي تعمل على أتمتة المهام ذات المستوى الأدنى فرق SecOps من الاستجابة لمزيد من التهديدات في نفس الفترة الزمنية. تضمن تدفقات العمل المؤتمتة هذه أيضًا تطبيق نفس جهود الإصلاح الموحدة على مستوى المؤسسة ، عبر جميع الأنظمة.

الإبلاغ والتعاون. يعمل إعداد التقارير والتحليل الخاص بمنصات SOAR على دمج المعلومات بسرعة ، مما يتيح عمليات إدارة بيانات أفضل وجهود استجابة أفضل لتحديث سياسات وبرامج الأمان الحالية من أجل أمان أكثر فعالية. يمكن للوحة القيادة المركزية لمنصة SOAR أيضًا تحسين مشاركة المعلومات عبر فرق المؤسسة المتباينة ، مما يعزز التواصل والتعاون.

انخفاض التكاليف. في كثير من الحالات ، يمكن أن تؤدي زيادة محللي الأمن باستخدام أدوات SOAR إلى خفض التكاليف ، بدلاً من إجراء جميع عمليات تحليل التهديدات واكتشافها والاستجابة لها يدويًا.

ما هي تحديات SOAR؟

SOAR ليست تقنية رصاصة فضية ، ولا هي نظام مستقل. يجب أن تكون منصات SOAR جزءًا من استراتيجية أمنية متعمقة للدفاع ، خاصةً لأنها تتطلب مدخلات من أنظمة الأمان الأخرى لاكتشاف التهديدات بنجاح.

SOAR هي تقنية تكميلية وليست بديلاً لأدوات الأمان الأخرى. لا تعد منصات SOAR بديلاً للمحللين البشريين ، ولكنها بدلاً من ذلك يمكنها زيادة مهاراتهم وسير العمل من أجل اكتشاف الحوادث والاستجابة لها بشكل أكثر فعالية.

تشمل العيوب المحتملة الأخرى لـ SOAR ما يلي:

عدم معالجة استراتيجية أمنية أوسع.

توقعات مختلطة.

تعقيدات التكامل.

تعقيد النشر والإدارة.

عدم وجود مقاييس أو محدودية.

قدرات SOAR وحالات الاستخدام

مصطلح SOAR ، الذي صاغته شركة Gartner في عام 2015 ، كان يشير في البداية إلى العمليات الأمنية والتحليلات وإعداد التقارير. تم تحديثه إلى شكله الحالي في عام 2017 ، حيث حددت شركة Gartner إمكانات SOAR الرئيسية الثلاث على النحو التالي:

تقنيات إدارة التهديدات والضعف التي تدعم معالجة الثغرات الأمنية ، مما يوفر سير العمل الرسمي ، وإعداد التقارير وقدرات التعاون.

تقنيات الاستجابة للحوادث الأمنية التي تدعم كيفية تخطيط المنظمة وإدارتها وتتبعها وتنسيقها للاستجابة لحادث أمني.

تقنيات أتمتة عمليات الأمان التي تدعم أتمتة وتنسيق مهام سير العمل والعمليات وتنفيذ السياسة وإعداد التقارير.

وسعت Gartner التعريف بشكل أكبر ، حيث صقلت التقارب التكنولوجي لـ SOAR إلى ما يلي:

منصات الاستجابة للحوادث الأمنية ، والتي تشمل قدرات مثل إدارة الثغرات الأمنية ، وإدارة الحالات ، وإدارة الحوادث ، وسير العمل ، وقاعدة المعرفة بالحوادث ، وقدرات التدقيق والتسجيل ، والإبلاغ والمزيد.

تنسيق الأمان والأتمتة ، والتي تشمل عمليات الدمج وأتمتة سير العمل وكتيبات التشغيل وإدارة قواعد اللعبة وجمع البيانات وتحليل السجل وإدارة دورة حياة الحساب.

منصات الاستخبارات الخاصة بالتهديدات ، والتي تشمل تجميع معلومات التهديد وتحليلها وتوزيعها ؛ إثراء سياق التنبيه ؛ وتصور ذكاء التهديد.

ما هو SIEM؟

منفصلة عن منصات SOAR ، تقوم منصات SIEM بتجميع بيانات السجل والأحداث من أدوات وتقنيات وعمليات متعددة لمساعدة المؤسسات على اكتشاف الحوادث الأمنية المحتملة وتحليلها والاستجابة لها.

يجمع SIEM بين إدارة معلومات الأمان ، أو SIM ، وإدارة الأحداث الأمنية ، أو SEM ، في نظام أساسي واحد. تستخدم أدوات SIEM وكلاء التجميع لجمع المعلومات من الأجهزة والخوادم والبنية التحتية والشبكات والأنظمة ، بالإضافة إلى أدوات الأمان مثل جدران الحماية وبرامج مكافحة البرامج الضارة وخوادم DNS وأدوات منع فقدان البيانات وبوابات الويب الآمنة و IDSes / IPSes. يتم استخدام المعلومات المجمعة بواسطة SIEMs لتحديد التشوهات والتهديدات المحتملة. ثم تقوم SIEMs بتنبيه فرق الأمن حول أي أحداث أمنية.

تختلف ميزات SIEM ، ولكن معظمها يشمل إدارة السجلات ، وربط البيانات ، والتحليلات ، ولوحات المعلومات ، والتنبيهات.

SOAR مقابل SIEM

بينما تقوم منصات SOAR و SIEM بتجميع البيانات من مصادر متعددة ، فإن المصطلحات غير قابلة للتبديل. تقوم أنظمة SIEM بجمع البيانات وتحديد الانحرافات وتصنيف التهديدات وإنشاء التنبيهات. تتعامل أنظمة SOAR أيضًا مع هذه المهام ، لكن لديها قدرات إضافية. أولاً ، تتكامل منصات SOAR مع مجموعة واسعة من التطبيقات الداخلية والخارجية ، الأمنية وغير الأمنية. ثانيًا ، في حين أن أنظمة SIEM لا تنبه سوى محللي الأمن لحدث محتمل ، فإن منصات SOAR تستخدم الأتمتة والذكاء الاصطناعي والتعلم الآلي لتوفير سياق أكبر واستجابات آلية لتلك التهديدات.

تستخدم العديد من الشركات SOAR لزيادة برامج SIEM الداخلية. في المستقبل ، من المتوقع أن يضيف بائعو SIEM قدرات SOAR إلى خدماتهم ، مما يعني أن سوق هذين المنتجين سوف يندمجان. يقدم العديد من بائعي SIEM إمكانات SOAR - أي الأتمتة - في منتجات SIEM الخاصة بهم ، وغالبًا ما يطلقون عليهم الجيل التالي من SIEM. منتجات أخرى ، مثل بوابات أمان البريد الإلكتروني ، واكتشاف نقطة النهاية والاستجابة لها ، واكتشاف الشبكة والاستجابة لها ، والكشف الموسع والاستجابة ، تتبنى أيضًا قدرات SOAR.

الباعة SOAR

يوفر دليل سوق SOAR لعام 2022 من Gartner قائمة بالموردين التمثيليين ومنتجاتهم ، بما في ذلك ما يلي:

Anomali ThreatStream

مركز Cyware Virtual Cyber Fusion

D3 Security NextGen SOAR

Divo SOAR (LogicHub سابقًا)

منصة EclecticIQ

Fortinet FortiSOAR

عمليات أمان Google Cloud Chronicle (Siemplify سابقًا)

قرص العسل SOCA أتمتة

أمن IBM QRadar SOAR

تسجيل الدخول SOAR

منصة العمليات الأمنية الذكية NSFOCUS

OpenText ArcSight (المعروف سابقًا باسم Micro Focus)

بالو ألتو نتوركس اللحاء XSOAR

QAX SOAR

برنامج Rapid7 InsightConnect

Revelstoke SOAR

عمليات أمان ServiceNow

SIRP SOAR

Splunk SOAR

سومو لوجيك كلاود SOAR

توربين حارة السباحة

ThreatConnect

ThreatQuotient TDR Orchestrator

أسنان

تورك